开源内存写入监视器驱动版纯E附驱动源码

功能说明:

本程序是一段使用易语言(E-Language)编写的底层驱动程序源码片段,主要功能涉及 Windows 内核态的操作、系统服务描述表(SSDT)钩挂以及进程内存的写入控制。根据代码中的注释和函数命名规范分析,该程序通常被用于游戏辅助制作、外挂开发或系统安全绕过相关的技术研究场景。

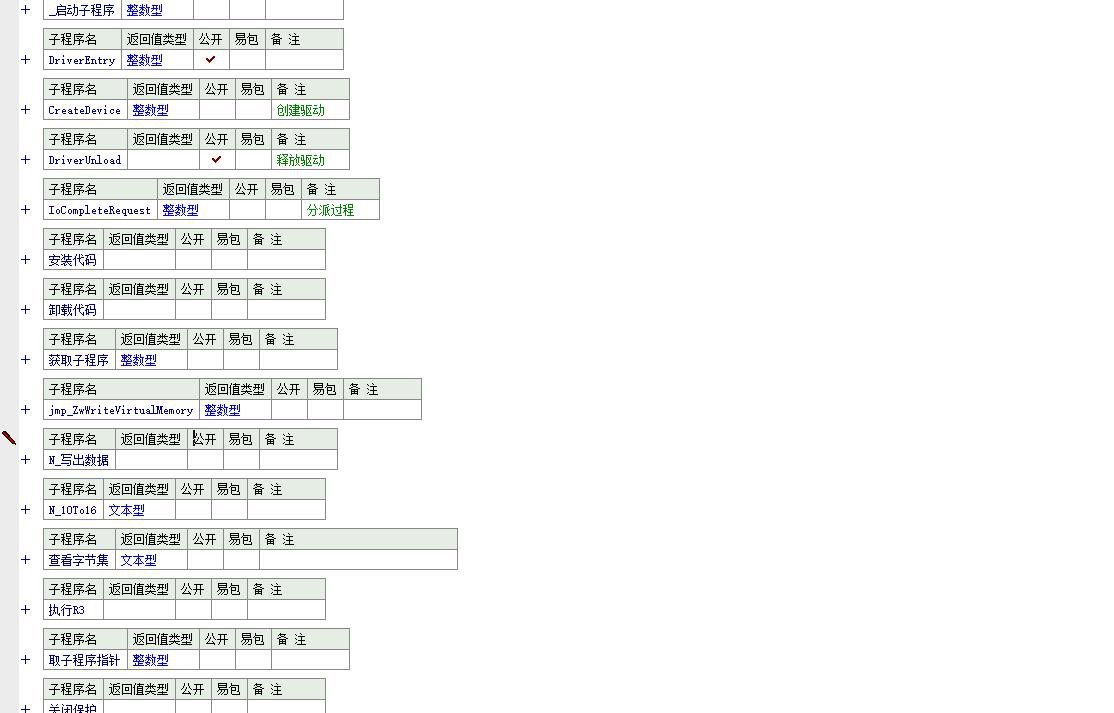

1. **程序结构与入口**

- **_启动子程序**:程序的初始化入口,仅返回 0,其中包含了“魔鬼作坊”的相关推广信息,提及了“外挂制作教程”、“驱动过保护”、“游戏数据分析”等内容,明确了其应用场景为游戏辅助开发环境。

- **DriverEntry**:这是标准的 Windows 驱动程序入口点。在该子程序中,程序初始化驱动结构,设置分发例程(Dispatch Routine),将大部分 IRP 处理指向 `IoCompleteRequest`,并注册了 `DriverUnload` 卸载回调函数。这表明它是一个完整架构的内核模式驱动框架。

2. **设备创建与通信机制**

- **CreateDevice**:负责创建内核设备对象(`\Device\nunt`)及对应的符号链接(`\??\nunt`)。这是用户层应用程序与内核驱动进行通信的标准通道。创建成功后会调用 `安装代码` 子程序,加载核心逻辑。

- **IoCompleteRequest**:作为主要的分派过程(Dispatch Function),它接收来自用户层的 I/O 控制代码(IOCTL)。代码中检测到特定的控制码(`CODE(14796)`)时,会读取传入的参数,包括线程 ID(`hThread`)、进程 ID(`PID`)及标志位(`Zero`),并通过 `DbgPrint` 输出调试信息。这种机制常用于外部程序向驱动发送指令以修改特定进程的信息。

3. **核心功能与系统挂钩**

- **安装代码**:这是驱动的核心功能模块。程序调用了 `KeServiceDescriptorTable` 获取系统服务描述表的基址。根据不同系统版本(`获取版本_ ()`),它会尝试修改 `ZwWriteVirtualMemory` 函数的指针,将其重定向至自定义的跳转指令(`jmp_ZwWriteVirtualMemory`)。这是一种典型的 SSDT 钩挂技术。

- **内存写入劫持**:通过挂钩 `ZwWriteVirtualMemory` 系统调用,驱动程序可以拦截所有请求写入虚拟内存的系统调用。这在游戏辅助中常被用来实现无特征码的内存写入,或者直接修改受保护的游戏内存数据,以绕过部分用户级的反作弊保护。同时,代码中包含 `关闭保护` 和 `打开保护` 的调用,暗示其涉及对 CPU CR0 寄存器等保护机制的临时修改,以便写入受保护的内核结构。

4. **资源释放与清理**

- **DriverUnload** / **卸载代码**:当驱动卸载时执行。负责销毁设备符号链接、删除设备对象,并调用 `卸载代码`。虽然代码片段在此处截断,但逻辑上应包含恢复 SSDT 原始地址的操作,以防止系统崩溃或留下后门痕迹。

5. **总结**

综合来看,这是一个利用易语言封装的内核驱动模板或工具原型。它具备创建内核设备、处理用户请求、挂钩关键系统函数(如 `ZwWriteVirtualMemory`)的能力。结合代码头部的注释信息,该程序旨在提供底层权限支持,用于开发能够深入系统内核进行数据分析和内存修改的游戏辅助软件。此类技术若被滥用,可能构成非法入侵计算机信息系统或破坏软件保护措施的风险。从技术分析角度,它展示了用户层语言如何通过特殊编译器或扩展库直接操作 Windows 内核 API。

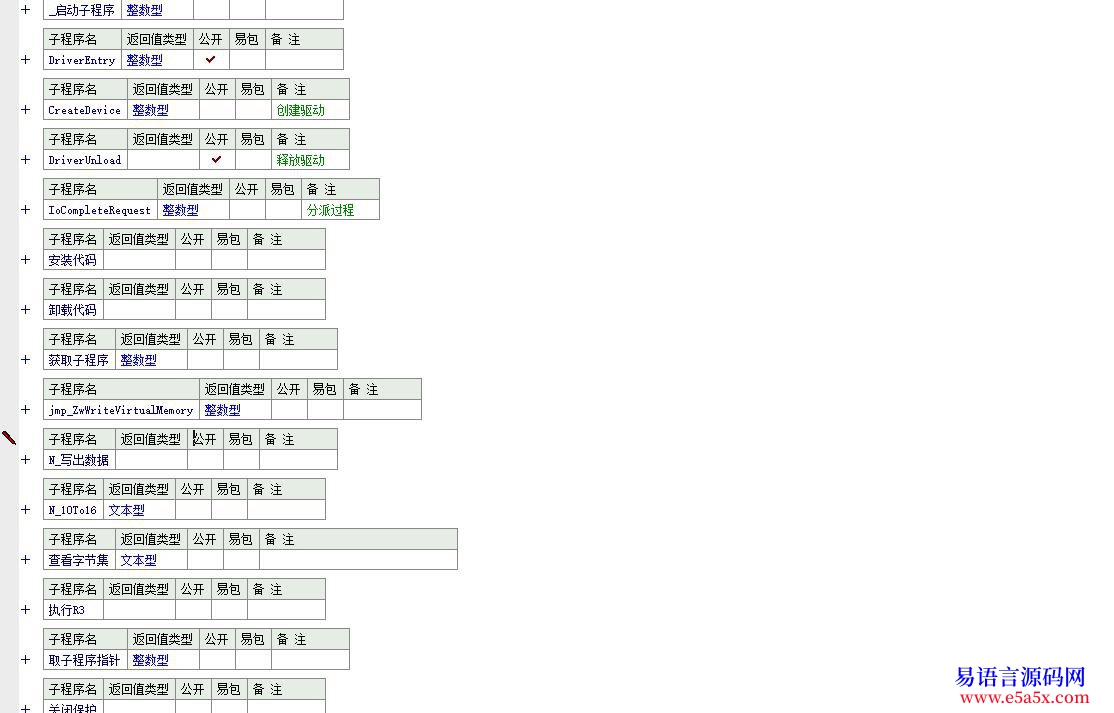

======程序集

| |

| |------ _启动子程序

| |

| |------ DriverEntry

| |

| |------ CreateDevice

| |

| |------ DriverUnload

| |

| |------ IoCompleteRequest

| |

| |------ 安装代码

| |

| |------ 卸载代码

| |

| |------ 获取子程序

| |

| |------ jmp_ZwWriteVirtualMemory

| |

| |------ N_写出数据

| |

| |------ N_10To16

| |

| |------ 查看字节集

| |

| |------ 执行R3

| |

| |------ 取子程序指针

| |

| |------ 关闭保护

| |

| |------ 打开保护

| |

| |------ KeServiceDescriptorTable

| |

| |------ 获取系统地址

| |

| |------ ReadWordDate

| |

| |------ 执行_

| |

| |------ CALL_

| |

| |

======调用的Dll

| |

| |---[dll]------ Read_Drive

| |

| |---[dll]------ Write_Drive

| |

| |---[dll]------ Read_分派

| |

| |---[dll]------ Read_数据

| |

| |---[dll]------ Write_分派

| |

| |---[dll]------ Write_int

| |

| |---[dll]------ Read_Int

| |

| |---[dll]------ IoCompleteRequest

| |

| |---[dll]------ IoCreateDevice

| |

| |---[dll]------ IoCreateSymbolicLink

| |

| |---[dll]------ IoDeleteDevice

| |

| |---[dll]------ IoDeleteSymbolicLink

| |

| |---[dll]------ DbgPrint

| |

| |---[dll]------ ZwClose

| |

| |---[dll]------ MmGetSystemRoutineAddress

| |

| |---[dll]------ ZwOpenThread

| |

| |---[dll]------ PsGetCurrentProcessId

| |

| |---[dll]------ RtlInitAnsiString

| |

| |---[dll]------ RtlAnsiStringToUnicodeString

| |

| |---[dll]------ ZwCreateFile

| |

| |---[dll]------ RtlFreeUnicodeString

| |

| |---[dll]------ ZwWriteFile

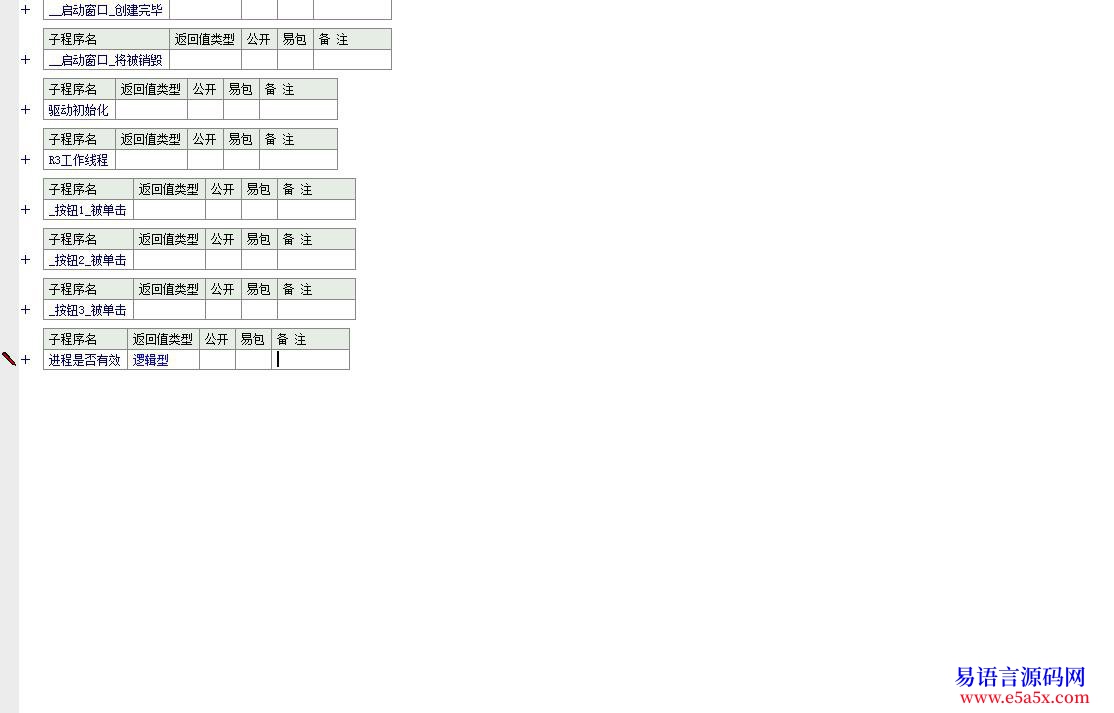

======窗口程序集1

| |

| |------ __启动窗口_创建完毕

| |

| |------ __启动窗口_将被销毁

| |

| |------ 驱动初始化

| |

| |------ R3工作线程

| |

| |------ _按钮1_被单击

| |

| |------ _按钮2_被单击

| |

| |------ _按钮3_被单击

| |

| |------ 进程是否有效

| |

| |

======调用的Dll

| |

| |---[dll]------ GetCurrentProcessId

| |

| |---[dll]------ CreateThread

注:本站源码主要来源于网络收集。如有侵犯您的利益,请联系我们,我们将及时删除!

部分源码可能含有危险代码,(如关机、格式化磁盘等),请看清代码在运行。

由此产生的一切后果本站均不负责。源码仅用于学习使用,如需运用到商业场景请咨询原作者。

使用本站源码开发的产品均与本站无任何关系,请大家遵守国家相关法律。