开源360防火墙专防360让360变瞎子

功能说明:

本程序是一个基于易语言(EPL)开发的高级网络管理工具,其核心功能依赖于易语言的官方扩展库"eNetIntercept"(网络拦截支持库)。通过该技术,程序能够深入到操作系统底层,监控并拦截系统中其他应用程序发出的网络数据包及连接请求,从而实现类似防火墙的管控效果。

一、核心机制与结构

程序主要采用回调函数的形式来接管系统网络活动。代码中定义了多个以“调”字开头的子程序,涵盖了网络通信的全流程节点:

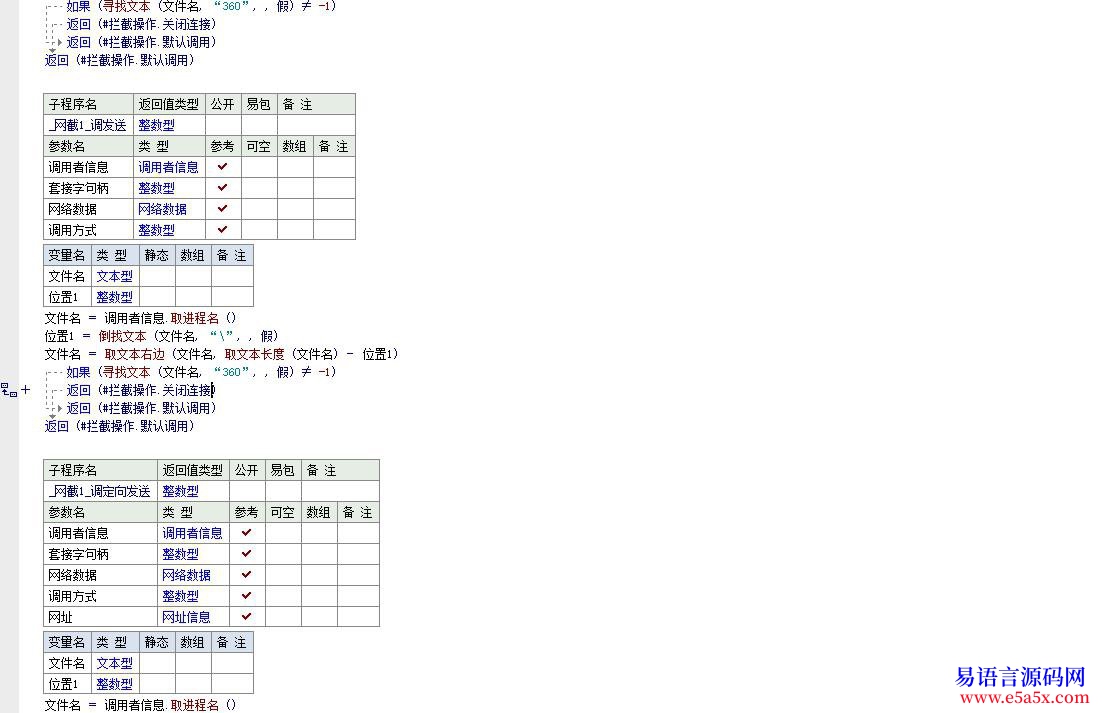

1. 连接建立阶段:包括“调绑定”、“调侦听”、“调连接”、“调许可连接”。这些函数在进程尝试建立 Socket 连接时触发,用于在握手前进行身份验证。

2. 数据传输阶段:包括“调发送”、“调定向发送”、“调接收”、“调定向接收”。这些函数在数据进出网络接口时触发,用于检测具体的通信行为。

二、业务逻辑分析

在所有上述网络回调子程序中,程序内部执行了完全一致的过滤逻辑,具体步骤如下:

1. 获取进程信息:通过参数“调用者信息。取进程名 ()"获取发起当前网络操作的可执行文件的完整路径。

2. 提取文件名:利用“倒找文本”函数查找路径中的最后一个反斜杠,配合“取文本右边”截取纯文件名,排除目录干扰。

3. 特征匹配:使用“寻找文本”函数检测文件名中是否包含字符串"360"。这通常用于识别奇虎 360 旗下的安全软件或其他相关进程。

4. 执行动作:

- 若命中"360"关键词:返回"#拦截操作。关闭连接”,立即切断该进程的网络通道。

- 若未命中:返回"#拦截操作。默认调用”,放行请求,保持正常网络通信。

三、程序生命周期管理

程序包含标准的易语言窗口事件处理:

- “启动窗口_创建完毕”:当程序主界面加载完成后,自动调用“网截 1.打开 ()"开始注入拦截模块,激活网络监控服务。

- “启动窗口_可否被关闭”:当用户尝试关闭程序时,调用“网截 1.关闭 ()"卸载拦截模块,防止因模块未释放导致系统网络异常。

四、功能总结

综上所述,该程序实质上是一个具有针对性屏蔽功能的网络代理过滤器。它虽然具备通用的网络拦截能力(覆盖绑定的各类 Socket 操作),但其实际应用场景被限定为专门阻止名称中包含"360"的进程访问互联网。这类工具常被用于网络安全研究、软件去广告调试或特定环境下的应用管控。由于涉及到底层 Hook 技术,此类程序需要较高的系统权限才能正常运行。

======窗口程序集1

| |

| |------ _网截1_调绑定

| |

| |------ __启动窗口_创建完毕

| |

| |------ _网截1_调侦听

| |

| |------ _网截1_调连接

| |

| |------ _网截1_调许可连接

| |

| |------ _网截1_调发送

| |

| |------ _网截1_调定向发送

| |

| |------ _网截1_调接收

| |

| |------ _网截1_调定向接收

| |

| |------ __启动窗口_可否被关闭

======窗口程序集1

| |

| |------ _网截1_调绑定

| |

| |------ __启动窗口_创建完毕

| |

| |------ _网截1_调侦听

| |

| |------ _网截1_调连接

| |

| |------ _网截1_调许可连接

| |

| |------ _网截1_调发送

| |

| |------ _网截1_调定向发送

| |

| |------ _网截1_调接收

| |

| |------ _网截1_调定向接收

| |

| |------ __启动窗口_可否被关闭

注:本站源码主要来源于网络收集。如有侵犯您的利益,请联系我们,我们将及时删除!

部分源码可能含有危险代码,(如关机、格式化磁盘等),请看清代码在运行。

由此产生的一切后果本站均不负责。源码仅用于学习使用,如需运用到商业场景请咨询原作者。

使用本站源码开发的产品均与本站无任何关系,请大家遵守国家相关法律。